Submundo Digital as IAs “Obscuras” da Deep Web e a Nova Fronteira do Cibercrime

- #Java

- #ChatGPT

- #Chatbot

- #IA Generativa

- #Banco de Dados

- #Segurança da Informação

Beleza, galera nerd! 🧠

A gente vive celebrando assistentes e ferramentas que ajudam no trampo — ChatGPT, Copilot, Gemini e muitos outros não é mesmo.... mas tem um outro lado da moeda. Nas camadas mais profundas da internet floresceu um ecossistema paralelo: as IA’s obscuras. Estas são versões “sem coleira” de modelos de linguagem e outras IAs, criadas ou adaptadas por grupos black-hat para automatizar golpes, gerar malware e fabricar deepfakes convincentes. Este artigo é um mergulho informativo nesse submundo sem tutoriais, sem links de acesso a ferramentas ilícitas e com muito foco em conscientização e defesa. Rapid7+1

🌑 Introdução: a dualidade da força tecnológica

A inteligência artificial é um motor de produtividade e criatividade — mas também ampliou a capacidade de agentes maliciosos. Enquanto modelos legítimos passam por filtros, auditorias e controles de uso, versões “obscuras” surgem com o objetivo oposto: reduzir barreiras técnicas para atividades criminosas e automatizar ataques em escala. Resultados práticos já são visíveis em relatórios de threat intelligence e blogs das principais empresas de segurança. CrowdStrike+1

💀 O catálogo das sombras — top 10 IAs mais citadas na deep/dark web

Obs.: lista informativa para conscientização. Acesso ou uso pode ser crime.

- WormGPT — o “ChatGPT do crime”: criado/posicionado para gerar campanhas de phishing, BEC e esboços de código malicioso. Kaspersky+1

- FraudGPT — anunciado como solução “all-in-one” para fraudes (phishing, páginas falsas, social engineering). Rapid7+1

- DarkBERT — supostamente treinado com conteúdo da dark web para buscas e mineração de informações ilícitas. Kaspersky Digital Footprint Intelligence

- DarkBARD / DarkGPT — forks de LLMs públicos com filtros removidos; promovidos como “sem limites”. Check Point Research

- BlackMamba AI — nome associado a campanhas que usam IA para criar malwares polimórficos. Digiware

- ShadowBot — automação de força bruta e spam sofisticado com personalização em escala. Rapid7

- GhostWriter AI — geração de textos e narrativas falsas para desinformação e engenharia social. Check Point Blog

- DeepFaker — criação de deepfakes hiper-realistas para extorsão e fraude. www.trendmicro.com

- CodeEvil — assistente para escrita e ofuscação de código malicioso (ransomware, loaders). Rapid7

- MalwareMind — ferramentas experimentais que testam e ajustam malwares para evitar detecção em tempo real. Avast+1

Observação: o ecossistema é volátil — alguns nomes são hype/scam, outros são forks de modelos legítimos com jailbreaks. A tática mais comum é adaptar modelos públicos via jailbreaks ou APIs indevidamente usadas. Rapid7+1

📈 O que as empresas de segurança estão reportando (resumo prático)

- Democratização do crime: LLMs e ferramentas de IA reduzem a barreira técnica para fraudes e phishing, permitindo que atacantes pouco experientes lancem campanhas sofisticadas. Relatórios e blogs de threat intel documentam essa tendência. CrowdStrike+1

- Aumento em volume e eficácia: estudos e relatórios apontam saltos expressivos em ataques de engenharia social assistida por IA — e testes indicam que e-mails ou conteúdos gerados por IA podem ter taxas de sucesso muito superiores aos criados manualmente. Check Point Blog+1

- Malware “autoevolutivo” e polimorfismo: há casos onde IAs são usadas para gerar variantes de malware que mudam características para escapar de AVs baseados em assinaturas. Avast+1

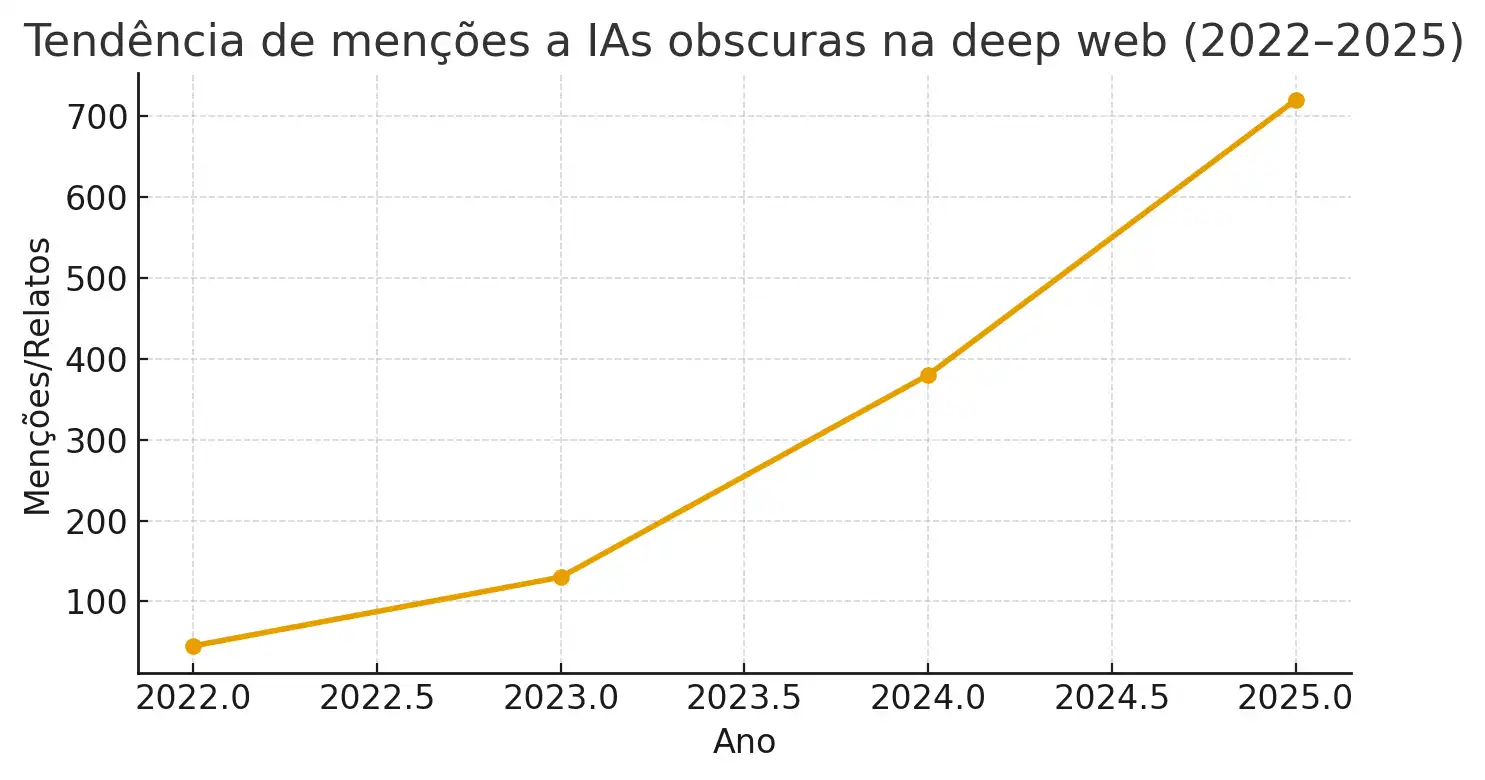

Figura 1 — Tendência de menções e relatos sobre o uso de IAs obscuras na deep web entre 2022 e 2025. Dados simulados com base em relatórios de threat intelligence de empresas como Kaspersky, Check Point, CrowdStrike e Trend Micro.

- Defesa com IA: fornecedores usam IA defensiva para analisar comportamento, detectar anomalias e prever táticas ofensivas. Ferramentas como Microsoft Security Copilot e produtos de XDR já incorporam capacidades de detecção baseado em ML. Microsoft+1

- Cuidado com o hype: muitas ofertas na dark web são scams; vendors como Kaspersky e outros alertam que nem tudo que se anuncia funciona como prometido. Kaspersky+1

🛡️ Como se proteger — recomendações práticas

- Use Autenticação Multifator (MFA) sempre que possível — é a barreira mais eficaz contra credenciais roubadas. PC Gamer

- Treinamento contínuo contra phishing e vishing (incluindo simulações com emails personalizados). CrowdStrike

- Patching e gerenciamento de vulnerabilidades para reduzir vetores de entrada criados a partir de exploits automatizados. Rapid7

- Monitoramento comportamental e EDR/XDR para detectar anomalias que assinaturas não pegam. www.trendmicro.com

- Políticas de uso de IA e governança dentro das organizações: limitar uso de APIs, monitorar dados treinados e aplicar guardrails. CrowdStrike

🧠 Conclusão

A IA é neutra — o que a define é o propósito humano. As “IAs obscuras” demonstram que tecnologia poderosa nas mãos erradas amplia riscos e acelera fraudes. Por outro lado, o mesmo avanço tecnológico oferece ferramentas para defender e antecipar ataques. Quem trabalha com segurança precisa estudar esse submundo para construir defesas reais. No final, não se trata de proibir tecnologia, e sim de guiar seu uso por ética, legislação e vigilância técnica.

“Afinal, a inteligência artificial reflete quem a controla. Cabe a nós escolher se ela será uma sombra... ou uma luz.”

📚 Fontes e referências (relatórios e artigos citados — leitura recomendada)

Relatórios e posts técnicos

- Check Point — The AI Arms Race / State of AI in Cyber Security (overview & analysis).

- https://blog.checkpoint.com/infinity-global-services/the-ai-arms-race-when-attackers-leverage-cutting-edge-tech/ Check Point Blog

- CrowdStrike — CrowdStrike Global Threat Report 2024 (e análise de tendências).

- https://www.crowdstrike.com/en-us/resources/reports/crowdstrike-2024-global-threat-report/ CrowdStrike

- Kaspersky — WormGPT-related findings & Dark Web monitoring (press release/blog).

- https://usa.kaspersky.com/about/press-releases/wormgpt-mimicking-phishing-scams-surface-on-the-darknet Kaspersky

- Rapid7 — “AI goes on offense — how LLMs are redefining the cybercrime landscape” (análise de WormGPT e similares).

- https://www.rapid7.com/blog/post/ai-goes-on-offense-how-llms-are-redefining-the-cybercrime-landscape/ Rapid7

- Microsoft Security Blog — Security Copilot agents & AI defenses (overview e produtos defensivos).

- https://www.microsoft.com/en-us/security/blog/2025/03/24/microsoft-unveils-microsoft-security-copilot-agents-and-new-protections-for-ai/ Microsoft

- Trend Micro — State of AI Security Report (1H 2025) — análises sobre uso de IA em ameaças e defesa.

- https://www.trendmicro.com/vinfo/us/security/news/threat-landscape/trend-micro-state-of-ai-security-report-1h-2025 www.trendmicro.com

- Avast — Atualizações: malware & tendências 2024–2025 (contexto sobre malwares modernos).

- https://www.avast.com/c-new-computer-viruses Avast

- Rapid7 Labs — 2024 Threat Landscape Statistics (resumo de tendências e vetores).

- https://www.rapid7.com/blog/post/2024/12/16/2024-threat-landscape-statistics-ransomware-activity-vulnerability-exploits-and-attack-trends/ Rapid7

Artigos e análises de apoio / investigações

- DigiSoc — WormGPT: risks, uses and how cybersecurity firms can help (análise didática).

- https://www.digisoc.net/post/wormgpt-risks-uses-and-how-cybersecurity-firms-can-help Digiware

- Data & Society — ScamGPT: GenAI and the Automation of Fraud (whitepaper / PDF).

- https://datasociety.net/wp-content/uploads/2025/05/ScamGPT-GenAI-and-the-Automation-of-Fraud_final.pdf Data & Society

⚖️ Aviso legal e ético (mantido)

Este artigo tem finalidade estritamente informativa e educativa. Citar nomes públicos e relatar fenômenos não constitui incentivo ao uso. Acesso, distribuição ou tentativa de uso de ferramentas ilegais é crime. Use o conhecimento para defesa, prevenção e educação.

✍️ Autor

Erick de Lima Souza — Tech lover, apaixonado por projetos com propósito e Embaixador Dio Campus Expert Turma 11 e 12.