🛡️ Cybersecurity na Prática: Explorando Vulnerabilidades com Kali Linux e Metasploitable

Da teoria à prática: como uma simples varredura pode revelar falhas críticas — e transformar sua carreira em TI

Olá! Essa história pode acontecer com você!

Era uma manhã comum no time de infraestrutura, até que um comportamento estranho surgiu na rede interna. Um servidor respondia lentamente, conexões inesperadas apareciam nos logs, e ninguém sabia exatamente o porquê. Foi nesse momento que uma simples varredura com Kali Linux mudou tudo — revelando portas abertas, serviços vulneráveis e uma superfície de ataque invisível até então. Esse tipo de cenário não é fictício. Ele acontece todos não raro em empresas reais — e saber identificar essas falhas pode ser o diferencial que separa um profissional comum de um especialista em segurança.

Partindo desta lógica, ao fazer a matrícula no Bootcamp Santander Cibersegurança 2025 resolvi agregar o conhecimento adquirido e compartilhar agora, entrando na Turma 15 da Campus Expert. Vamos lá?!

🔍 Introdução ao cenário: Kali Linux + Metasploitable

Para entender vulnerabilidades de forma prática, utilizamos um ambiente controlado.

De um lado, o Kali Linux, uma distribuição focada em testes de segurança. Do outro, o Metasploitable, uma máquina propositalmente vulnerável, criada para simular falhas reais.

Esse tipo de laboratório é extremamente importante para quem quer evoluir em cybersecurity.

Ele permite testar técnicas sem riscos legais, desenvolver pensamento ofensivo e compreender como ataques realmente acontecem.

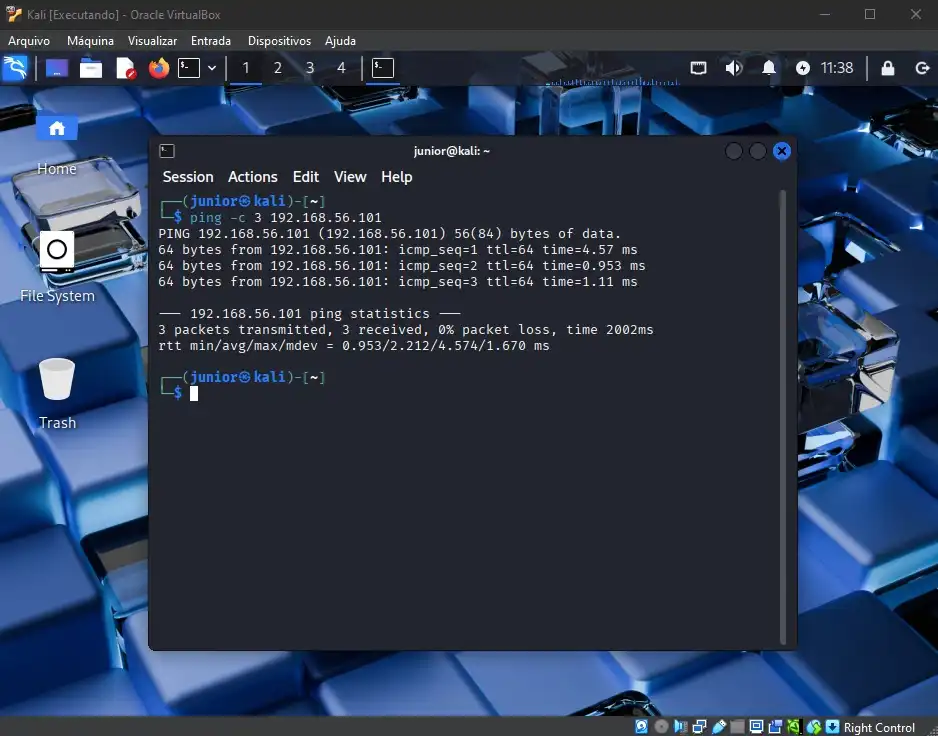

🧠 O início da investigação: testando conectividade com ping

Antes de qualquer análise mais profunda, o primeiro passo é verificar se o alvo está acessível na rede. Para isso, foi utilizado o comando:

ping -c 3 192.168.56.101

Esse comando envia três pacotes ICMP para o alvo. O retorno positivo indica que a máquina está ativa e acessível.

No cenário apresentado, todos os pacotes foram recebidos com sucesso, com latência baixa.

Isso confirma um ponto essencial: o host está online e pronto para ser analisado.

Sem essa validação, qualquer tentativa de varredura poderia ser inconclusiva.

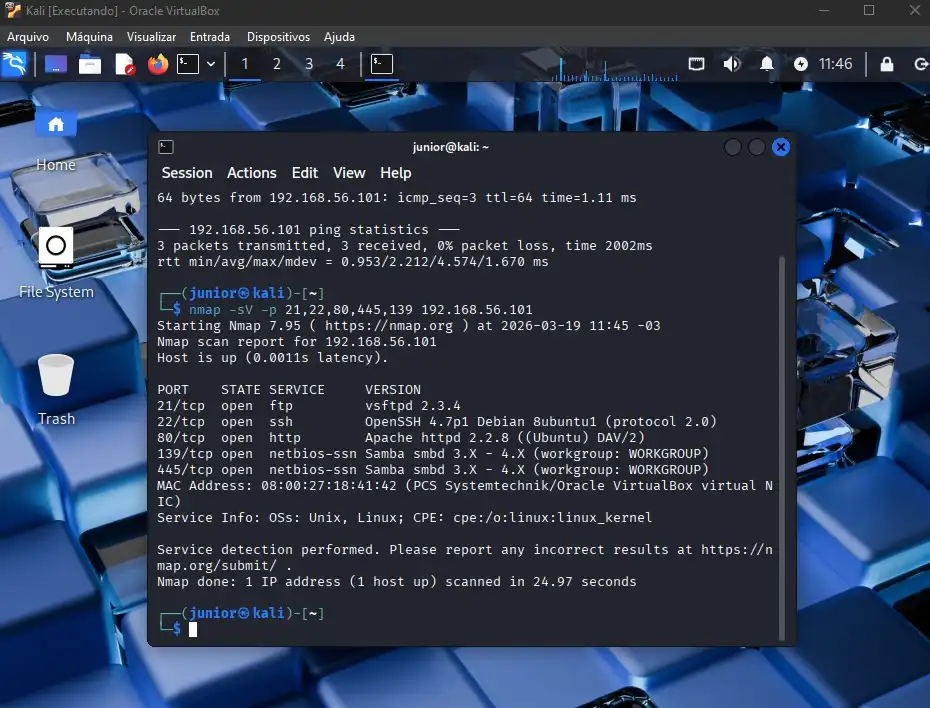

🚪 Descobrindo portas abertas com Nmap

Com a conectividade confirmada, o próximo passo foi identificar quais serviços estão expostos.

Para isso, foi utilizado um dos comandos mais importantes da segurança ofensiva:

nmap -sV -p 21,22,80,445,139 192.168.56.101

Vamos entender cada parte desse comando:

- nmap → ferramenta de varredura de rede

- -sV → identifica versões dos serviços

- -p → especifica quais portas serão analisadas

- 192.168.56.101 → IP da máquina alvo

Essa abordagem é estratégica. Em vez de escanear todas as portas, o foco foi em portas conhecidas por serviços críticos.

📊 Analisando os resultados da varredura

O resultado revelou um cenário clássico de vulnerabilidades:

- 21/tcp (FTP) → vsftpd 2.3.4

- 22/tcp (SSH) → OpenSSH 4.7p1

- 80/tcp (HTTP) → Apache 2.2.8

- 139 e 445 (SMB) → Samba 3.x

Cada uma dessas portas representa uma possível porta de entrada para um atacante.

O mais preocupante não é apenas a presença dos serviços, mas suas versões desatualizadas.

Versões antigas frequentemente possuem falhas conhecidas, exploráveis publicamente.

Isso transforma um simples servidor em um alvo vulnerável.

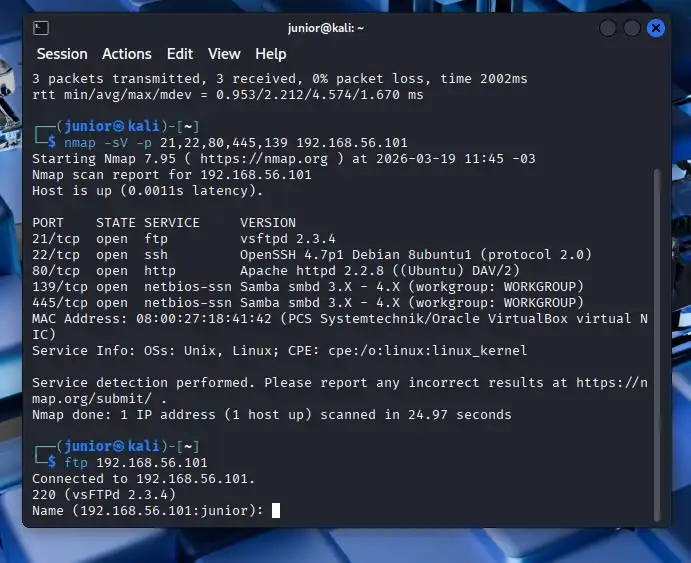

🔐 Investigando o serviço FTP

Após identificar a porta 21 aberta, o próximo passo foi testar o acesso direto ao serviço:

ftp 192.168.56.101

A conexão foi estabelecida com sucesso, retornando a versão do servidor FTP.

Esse tipo de teste é essencial para validar se o serviço permite acesso anônimo ou possui falhas de autenticação.

Em ambientes reais, esse tipo de configuração pode permitir vazamento de dados sensíveis ou até execução remota de código.

🧬 O que esses resultados significam?

Cada serviço ativo é uma superfície de ataque. Vamos traduzir isso:

- FTP vulnerável → possível acesso não autorizado

- SSH antigo → risco de brute force ou exploits

- Apache desatualizado → vulnerabilidades web

- Samba exposto → movimentação lateral na rede

Ou seja, o atacante não precisa “invadir” diretamente — ele explora o que já está disponível.

🧠 Pensamento de um profissional de segurança

Um analista de cybersecurity não vê apenas portas abertas. Ele enxerga caminhos.

A partir dessas informações, seria possível:

- Buscar exploits conhecidos para essas versões

- Automatizar ataques com ferramentas como Metasploit

- Realizar enumeração mais profunda dos serviços

- Identificar credenciais fracas

Esse raciocínio é o que diferencia um usuário comum de um profissional de segurança.

⚠️ A importância da prática controlada

Vale reforçar: todos os testes foram realizados em ambiente controlado, utilizando o Metasploitable.

Realizar esse tipo de atividade em redes reais sem autorização é ilegal. Porém, em laboratório, é uma das formas mais eficazes de aprendizado.

Empresas valorizam profissionais que não apenas conhecem teoria, mas sabem aplicar na prática.

🚀 Impacto na carreira

Dominar ferramentas como Nmap e Kali Linux abre portas na área de:

- Segurança da Informação

- Pentest (Teste de Invasão)

- Red Team / Blue Team

- Análise de Vulnerabilidades

O mercado está cada vez mais exigente — e a prática é o diferencial competitivo.

🔚 Conclusão

A varredura realizada pode parecer simples, mas revela um ponto crucial: a maioria das falhas de segurança não está escondida — ela está exposta.

Saber identificar essas vulnerabilidades é o primeiro passo para proteger sistemas, dados e pessoas.

Cybersecurity não é apenas sobre ferramentas. É sobre mentalidade.