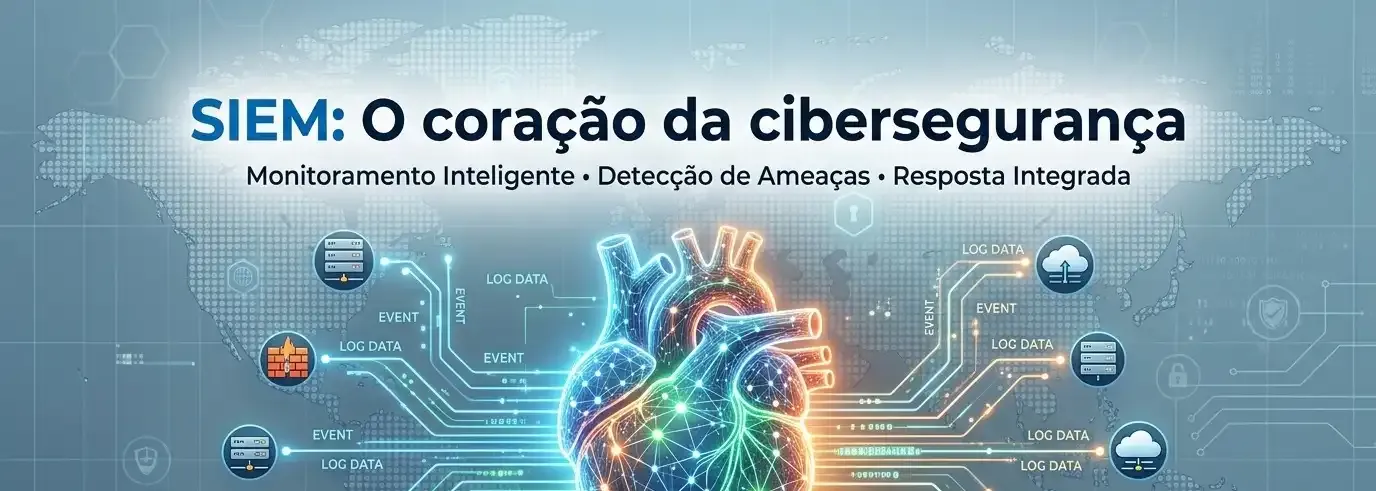

SIEM: O Coração da Cibersegurança e a Maestria no Monitoramento de Ameaças

O Caos Invisível da Infraestrutura Digital

Imagine administrar um complexo empresarial com milhares de portas, janelas e corredores. Cada ponto de entrada possui uma câmera, um sensor de vibração e um detector de movimento. Agora, visualize que cada um desses dispositivos envia alertas sonoros isolados para salas diferentes, sem qualquer conexão entre si. O resultado é inevitável: caos operacional e paralisia na tomada de decisão.

No ecossistema tecnológico moderno, este é o cenário exato de uma organização que opera sem um sistema de SIEM (Security Information and Event Management). Servidores, firewalls, aplicações em nuvem e dispositivos de ponta (endpoints) geram bilhões de eventos por segundo. Sem uma inteligência centralizadora, um ataque sofisticado — como um movimento lateral de um ransomware — pode passar despercebido em meio ao ruído de logs cotidianos. O SIEM atua como o "cérebro" da segurança, transformando dados brutos em inteligência acionável antes que uma vulnerabilidade se torne um incidente catastrófico [1].

O Que é SIEM e Por Que Ele é Vital?

O termo SIEM combina duas disciplinas essenciais:

- SIM (Security Information Management), focado na coleta e relatório de dados, e

- SEM (Security Event Management), focado na análise em tempo real e correlação de eventos.

A missão primordial de um SIEM é consolidar a visibilidade sobre toda a infraestrutura, executando quatro funções críticas que sustentam a postura de segurança de uma empresa:

A Anatomia do SIEM

O funcionamento de um SIEM moderno é dividido em quatro camadas fundamentais que transformam o dado bruto em resposta rápida:

- Coleta e Ingestão: O sistema recebe logs de firewalls, roteadores, sistemas operacionais e até bases de dados.

- Normalização e Parsing: Como cada fabricante escreve logs de um jeito, o SIEM atua como um tradutor universal, garantindo que um "login falho" no Windows seja entendido da mesma forma que no Linux.

- Motor de Correlação: É aqui que a detecção ganha vida. O sistema aplica regras lógicas e algoritmos de Machine Learning.

- Notificação e Resposta: O alerta é enviado ao SOC (Security Operations Center), onde analistas podem isolar a máquina ou bloquear o IP automaticamente.

Casos de Uso: Onde o SIEM se Torna Indispensável

Para compreender o valor real de um SIEM, é necessário observar como ele se comporta em situações de crise e monitoramento contínuo.

1. Detecção de Ransomware e Movimentação Lateral

Um ataque de ransomware raramente começa com a criptografia dos arquivos. Ele inicia com uma intrusão, seguida de reconhecimento e movimentação lateral. O SIEM pode detectar um usuário comum tentando acessar servidores de banco de dados aos quais não tem permissão, correlacionando isso com um aumento súbito de tráfego de rede criptografado para um IP externo desconhecido.

2. Ameaças Internas (Insider Threats)

Utilizando UEBA (User and Entity Behavior Analytics), o SIEM cria uma linha de base do comportamento normal de cada funcionário. Se um analista financeiro, que habitualmente acessa 50MB de dados por dia, subitamente tenta baixar 5GB de arquivos confidenciais às 3 da manhã de um domingo, o sistema dispara um alerta crítico de exfiltração de dados [2].

3. Ataques de Força Bruta (Brute Force)

O SIEM identifica padrões de tentativas de login falhas em múltiplos sistemas simultaneamente. Enquanto um servidor isolado pode ver apenas 5 falhas, o SIEM percebe que o mesmo IP tentou invadir o VPN, o E-mail e o Portal do Colaborador em um intervalo de segundos, bloqueando o atacante na borda da rede.

A Evolução: Do SIEM Tradicional ao Next-Gen

O funcionamento de um SIEM de próxima geração (Next-Gen) é dividido em camadas que refinam o dado até que ele se torne uma decisão:

- Coleta e Ingestão: O sistema recebe telemetria de firewalls, roteadores, sistemas operacionais e aplicações SaaS.

- Normalização e Parsing: Atua como um tradutor universal. Um "login falho" no Windows Event Log é traduzido para o mesmo esquema de dados de um erro de autenticação em um banco de dados Oracle.

- Motor de Correlação e IA: Aplica regras lógicas e algoritmos de Machine Learning.

- Notificação e Resposta (SOAR): O alerta é enviado ao SOC (Security Operations Center). Ferramentas modernas de SOAR podem automatizar a resposta, como isolar a estação de trabalho infectada da rede sem intervenção humana manual [3].

O Mercado e as Ferramentas Líderes (Gartner 2025)

O mercado de SIEM evoluiu para soluções nativas em nuvem que oferecem escalabilidade quase infinita. De acordo com os relatórios mais recentes:

- Líderes de Nuvem: Microsoft Sentinel e Google Chronicle dominam pela integração nativa com ecossistemas SaaS e processamento de Big Data.

- Poder de Análise: Splunk e IBM QRadar continuam sendo referências para grandes corporações que exigem análises forenses profundas e customização extrema.

- Inovação e UEBA: Gurucul e Exabeam destacam-se pela aplicação avançada de inteligência artificial no comportamento do usuário.

- Ecossistema Aberto: Wazuh e Elastic Security são as escolhas preferidas para empresas que buscam flexibilidade open-source com robustez empresarial [4].Mão na Massa: Criando um Protótipo de SIEM em Python

Mão na Massa: Lógica de Detecção com Python

Para entender a lógica por trás dos grandes players, construí um motor de detecção simplificado. Este projeto simula a análise de um arquivo de log de autenticação para identificar ataques de Brute Force.

Conclusão: O Escudo Estratégico e a Inteligência Proativa

Em um cenário de ameaças cibernéticas em constante evolução, o SIEM transcendeu seu papel inicial de mero repositório de logs para se consolidar como uma plataforma estratégica de inteligência e resposta. Ele não é mais um luxo para grandes corporações, mas uma necessidade imperativa para organizações de todos os portes que buscam proteger seus ativos digitais. Em um mundo onde o tempo médio para detectar uma intrusão pode se estender por meses, o SIEM atua como um catalisador, reduzindo essa janela crítica para minutos ou até segundos, permitindo uma reação ágil e eficaz [5].

Mais do que apenas armazenar e correlacionar eventos, o SIEM moderno, impulsionado por UEBA e SOAR, capacita os defensores digitais a antecipar movimentos adversários, identificar anomalias sutis e automatizar respostas, transformando dados brutos em decisões estratégicas. Ele fornece a clareza e a visibilidade necessárias para navegar com segurança na complexidade da infraestrutura digital, garantindo a continuidade dos negócios e a proteção da reputação em um ambiente cada vez mais hostil. Investir em SIEM é investir na resiliência e na sustentabilidade digital da sua organização.

Referências e Leituras Recomendadas

- Gartner. Magic Quadrant for Security Information and Event Management (2025). Disponível em: Gartner.com.

- SANS Institute. SIEM: The Heart of the SOC. Technical Report.

- NIST. SP 800-92: Guide to Computer Security Log Management. National Institute of Standards and Technology.

- Splunk. Top SIEM Use Cases for Modern Security Teams. Whitepaper 2024.

- Exabeam. The Evolution of Next-Gen SIEM and UEBA.

- Fortinet Training Institute. Cursos e Certificações em Cibersegurança. Disponível em: Fortinet.com/training.

- IBM Security Brasil. O que é SIEM?. Disponível em: IBM.com/br-pt/think/topics/siem.

- Decripte. SIEM e SOAR: Automação de Resposta e SOC. Disponível em: Decripte.com.br/conhecimento/siem-soar.

- TIVIT. SIEM: conheça a solução que detecta ameaças em tempo real. Disponível em: Tivit.com/siem-conheca-a-solucao-que-detecta-ameacas/.

- Stellar Cyber. SIEM Registro de logs: Visão geral e melhores práticas. Disponível em: Stellarcyber.ai/pt/learn/siem-logging-overview-best-practices/.

- Pure Storage. Os dados de log de segurança podem ajudar a evitar um ataque cibernético?. Disponível em: Blog.purestorage.com/pt-br/perspectives/security-logs-3-reasons-you-cant-survive-without-them/.